セキュリティ診断の考え方(診断デザインのモデル化"型")

セキュリティ診断は、色々ある選択肢の中から何が最適な診断のか?をどのように判断すれば良いのか分からないという話を良く伺います。本コラムでは、弊社が提案するセキュリティ診断の考え方を紹介し、上記お客様の懸念に少しでもお役に立つことを目的に提供するものです。

セキュリティ診断は、色々ある選択肢の中から何が最適な診断のか?をどのように判断すれば良いのか分からないという話を良く伺います。本コラムでは、弊社が提案するセキュリティ診断の考え方を紹介し、上記お客様の懸念に少しでもお役に立つことを目的に提供するものです。

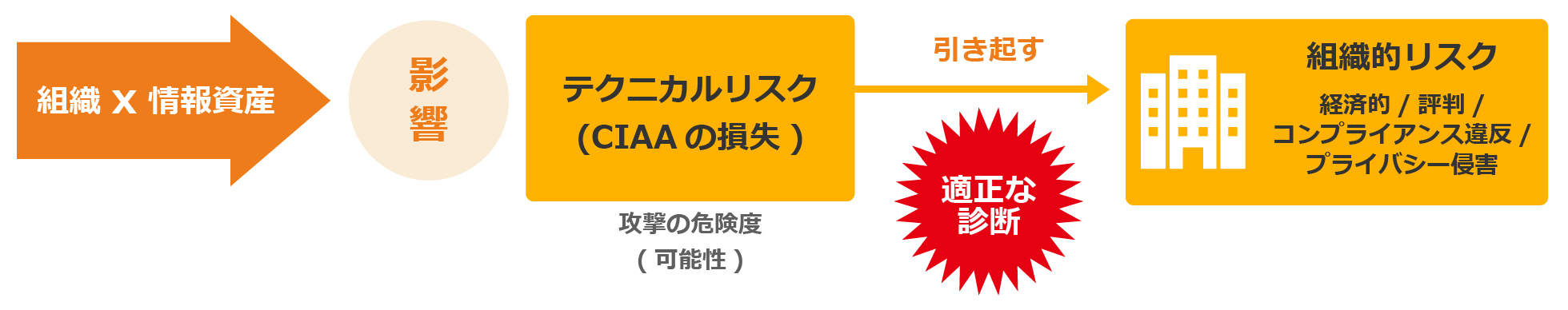

診断は、ITシステムやアプリケーションが悪用された場合に、ビジネスに及ぼす負の影響(テクニカル・リスク)を診断(検査)することを目的としたものです。

しかし、世の中には色々な組織やシステムがあり、リスク許容度やリスクは同一ではありませんし、また、リスクが発生する箇所(エンドポイントやサーフェース(Surface))や診断方法も多々あり、最適な診断方法を導く考え方も一様ではありません。

現在のところ、どんな診断を実施しすべきかを示す一般的なガイドラインは存在しませんでしたが、2022年6月に"政府情報システムにおける 脆弱性診断導入ガイドライン"が公開されました。

ネットワーク/Webアプリケーション/モバイルアプリケーションが対象。

Ref: 政府情報システムにおける 脆弱性診断導入ガイドライン

それ以外で参考になるガイドランとしては、PCIDSSがあります。

PCI DSS (Payment Card Industry Data Security Standard)とは、クレジットカード会員の情報を保護することを目的に定められた、クレジットカード業界の情報セキュリティ基準です。

しかし、両ガイドラインとも専門家向けであり、このガイドラインを読んだからと言って誰でも脆弱性診断の方法を組み立てる(デザイン)のには、専門家のアドバイスが必要と考えます。

診断とは、ビジネスに及ぼす負の影響(テクニカル・リスク)を検査(診断)することを目的としたものであり、診断も非常に奥が深く、どんな診断が最適なのか?との答えを導き出すには、3つのポイントで比較検討する必要があります。

1つ目:侵害が発生した場合の影響を理解する。

これはそのシステムが取り扱うデータの機密性から判断出来ます。

2つ目:攻撃の可能性を理解する。

これを理解するのはちょっと複雑で、システム全体のアーキテクチャからリスクが生じる箇所を理解する必要があります。(ネットワーク/クラウド/ホスト/アプリケーション)加え、アプリケーションがどんなテクノロジーを使用しているかで攻撃の可能性が変わります。

3つ目:侵害された場合の生じる費用を理解する。

これを理解するのが一番難しいです。

参考サイト:ECサイト構築・運用セキュリティガイドライン(IPA)

また医療分野でも診断という言葉を聞くかと思いますが、その歴史は古く紀元前に最初の記録がされた例があるそうで、その記録から当時でも経験主義、論理主義、合理主義を用いて診断していたそうです。実は、この考え方はセキュリティ診断の方法を検討する際にも有効であります。

この3つを理解することで、自ずと最適な診断方法=経済的に合理的な診断方法が導かれるものと考えています。

これまでの経験からセキュリティ診断や対策で実は一番の課題は、テクノロジーではなく、経済の問題であることがしばしば目にすることがあります。

よって、3つ目のポイントである侵害された場合の費用を理解されることをお勧めします。

最適な診断とは、費用対効果の経済性が成り立つものと考えています。

例えば:金融系アプリケーションは、悪用された場合の負の影響が多いため、十分に費用をかけて診断を行うことが一般的かと思います。

最適な診断は、リスクが分かれば、導き出すことが可能ではないかと考えます。

では、どうすればリスクを導きだせるのか?

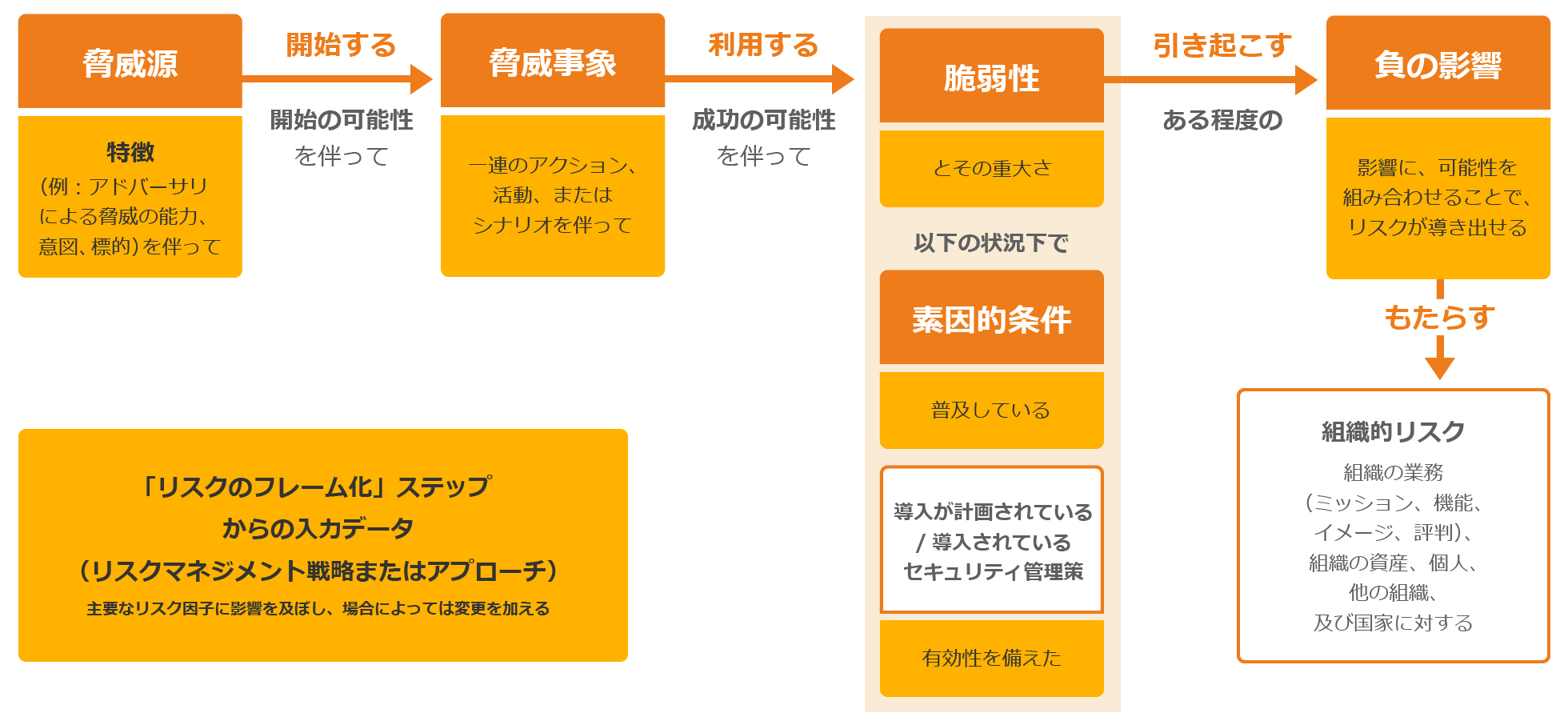

参考となる考え方は、Information Securityにおいて代表的なモデルとして以下のものがあります。

リスクは、以下の数式で導くことができます。

リスク = 影響 x 可能性

| リスク評価 | ||||

|---|---|---|---|---|

| 影響 | 3 | 3 | 4 | 5 |

| 2 | 2 | 3 | 4 | |

| 1 | 1 | 2 | 3 | |

| 1 | 2 | 3 | ||

| 可能性 | ||||

弊社では、NISTのリスクモデルを参考に当社独自のモデルを定義し、このモデルからテクニカルリスクを導き、それを元に最適な診断方法を提案する取組みを行っています。

この取り組みを"診断デザインの標準化"と呼んでいます。

| 影響の評価 | |||

|---|---|---|---|

| 決裁/PHI | 3 | 3 | 3 |

| 個人/認証情報 | 2 | 2 | 2 |

| 機密情報無し | 1 | 1 | 2 |

| 中小 | 中堅 | 大企業/公共 | |

| 分類 | 機能 | 可能性 (危険度) |

|---|---|---|

| 静的 | HTML/画像のみ | 1 |

| 静的/API | HTML/画像、データ登録 | 2 |

| 動的/API | ユーザ認証、データ登録/修正/参照、ファイルダウンロード/アップロード | 3 |

このようなモデルを用いてセキュリティ診断の診断方法を検討し、お客様へ診断の提案を実施しております。

| リスク評価レベル | ツール | ハイブリッド | 手動サーバサイド | 手動クライアントサイド(SPA) | OSS診断DoS診断ペンテスト |

|---|---|---|---|---|---|

| 5 | - | - | 必須 | 必須 | オプション |

| 4 | - | オプション | 推奨 | オプション | オプション |

| 3 | オプション | 推奨 | オプション | - | - |

| 1-2 | 推奨 | - | - | - | - |

| リスク評価レベル | 該当サイト |

|---|---|

| 5 | 決裁やPHIデータを直接処理するサイト。 例:ECサイト、医療系データを処理するサイト。 |

| 4 | レベル5に該当しないBtoBやBtoC向けサービスサイト、直接収益あり。 |

| 3 | 情報提供サイトで顧客管理機能あり、直接収益なし。 |

| 1-2 | 情報提供サイトで顧客管理機能なし、直接収益なし。 |

弊社の取組みにご興味がありましたら、サービスのお問合せよりご連絡下さい。

セキュリティ診断・脆弱性診断「SiteScanシリーズ」は、Webアプリケーション/システム全体の脆弱性を診断するサービスです。ご使用のネットワーク/サーバー、Webアプリケーションの脆弱性を見つけ出し、悪意のあるサイバー攻撃や情報漏えい事故などを防止します。他社での設計・構築システムも診断することができ、お客さまが抱えている課題に合わせて、「SiteScan 2.0」「WebSiteScan」「WebSiteScan Pro」の3タイプから選択可能です。

当社ペネトレーションテストは、高い倫理性と高いハッキング技術、加えて多くの模擬ハッキング経験を有するセキュリティエンジニアによる手動によるテストです。

ネットワークペネトレーションテスト、Webペネトレーションテスト、PCI DSS向け(ネットワーク、アプリケーション)、組込みシステム向けペネトレーションテストから選択可能です。